”sql注入“ 的搜索结果

目录一、联合查询1....查询语句***爆库语句SQLMAP工具的使用参数用户可控:前端传递给后端的参数内容是用户可以控制的参数带入数据库查询:传入的参数拼接到SQL语句,且带入数据库查询当传入的id参数为

SQL 注入

sql注入总结

Sql注入是通过拼接sql查询语句,使Sql查询的时候发生歧义,导致攻击者可以查询数据库的全部信息 攻击对象是数据库。存在威胁:SQL注入漏洞对于数据安全的影响: sql注入防范 解决SQL注入问题的关键是对所有...

它是利用现有应用程序,将(恶意)的SQL命令注入到后台数据库引擎执行的能力,它可以通过在Web表单中输入(恶意)SQL语句得到一个存在安全漏洞的网站上的数据库,而不是按照设计者意图去执行SQL语句。

所谓的SQL注入,就是通过把恶意的sql命令插入web表单递交给服务器,或者输入域名或页面请求的查询字符串递交到服务器,达到欺骗服务器,让服务器执行这些恶意的sql命令,从而让攻击者,可以绕过一些机制,达到直接...

SQL注入天书 sqli-labs

sql注入原理及解决方案

标签: sql

Burp练兵场之SQL注入

《sql注入》

标签: sql注入 网络安全

本节课程让您了解SQL注入的原理、SQL注入的危害、SQL注入攻击的手段、 ASP+Access注入、ASPX+MsSQL注入、PHP+MySQL注入、JSP+Oracle...以及深入SQL注入攻击,如SQL盲注、利用操作系统、SQL注入的绕过、 如何防御SQL注入

但需要注意的是,存储过程中也可能会存在注入问题,因此应该尽量避免在存储过程内使用动态的SQL语句。如果无法避免,则应该使用严格的输入过滤或者是编码函数来处理用户的输入数据。下面是一个在Java中调用存储过程...

SQL 注入攻击介绍

本篇为学习渗透测试第五课,网站漏洞即SQL注入,详细内容如下:一、走进DVWA测试网站 1、网站渗透测试步骤 2、DVWA网站 3、其他漏洞网站 4、进入DVMA网站 二、暴力破解和SQL注入 1、暴力破解 2、SQL语句 3、PHP语言 ...

对于初学者,可能会出现这种尴尬的情况: 找到了一个疑似SQL注入的点,但是不知道如何继续渗透利用,尽可能的获取更多的价值信息甚至于获取到主机权限。如何利用sql注入进行渗透;如何进行sql 注入的绕过;如果使用...

本篇文章主要收集和SQL注入相关的面试题,持续更新,当然由于博主的时间不太充裕,可能更新会不是很及时,但是相信我,再晚,他都会来!

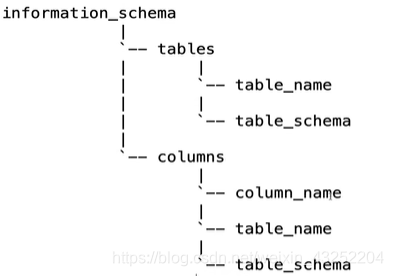

1. 了解SQL注入漏洞的概念和危害; 2. 理解SQL注入漏洞产生的两个条件; 3. 了解SQL注入分类方式; 4. 加深SQL和数据库相关知识的理解。

推荐文章

- Android RIL框架分析-程序员宅基地

- Python编程基础:第六节 math包的基础使用Math Functions_ps math function-程序员宅基地

- canal异常 Could not find first log file name in binary log index file_canal could not find first log file name in binary-程序员宅基地

- 【练习】生成10个1到20之间的不重复的随机数并降序输出-程序员宅基地

- linux系统扩展名大全,Linux系统文件扩展名学习-程序员宅基地

- WPF TabControl 滚动选项卡_wpf 使用tabcontrol如何给切换的页面增加滚动条-程序员宅基地

- Apache Jmeter常用插件下载及安装及软硬件性能指标_jmeter插件下载-程序员宅基地

- SpringBoot 2.X整合Mybatis_springboot2.1.5整合mybatis不需要配置mapper-locations-程序员宅基地

- ios刷android8.0,颤抖吧 iOS, Android 8.0正式发布!-程序员宅基地

- 【halcon】C# halcon 内存暴增_halcon 读二维码占内存-程序员宅基地