信息安全发展的三个阶段:通信保密,信息安全,信息保障 Wind River的安全专家则针对IoT设备安全提出了如下建议: 安全启动 设备首次开机时,理应采用数字证书对运行的系统和软件作认证; 访问控制 采用不同...

”信息安全“ 的搜索结果

信息安全等级保护是对信息和信息载体按照重要性等级分级别进行保护的一种工作,在中国、美国等很多国家都存在的一种信息安全领域的工作。 信息安全等级保护广义上为涉及到该工作的标准、产品、系统、信息等均依据...

十八、信息安全管理制度 (一)定义 指医疗机构按照信息安全管理相关法律法规和技术标准要求,对医疗机构患者诊疗信息的收集、存储、使用、传输、处理、发布等进行全流程系统性保障的制度。 (二)基本要求 1....

工业控制系统信息安全(以下简称“工控安全”)是国家网络和信息安全的重要组成部分,是推动中国制造2025、制造业与互联网融合发展的基础保障。2016年10月,工业和信息化部印发《工业控制系统信息安全防护指南》...

网络信息安全 第一章 1.1 网络安全的概念 1.2 主要的网络安全威胁 1.3 TCP/IP协议簇的安全问题 1.4 OSI安全体系结构 1.5 网络安全服务及其实现层次 1.6 TCP/IP协议簇的安全架构 1.7 PPDR...

生活中我们经常会听到要保障自己的或者企业的信息安全。那到底什么是信息安全呢?信息安全包含哪些内容?与网络安全又有什么区别呢?今天我们就一起来详细了解一下。

工业和信息化部关于印发《工业控制系统信息安全防护指南》的通知 1 工信部解读 工业控制系统信息安全(以下简称“工控安全”)是国家网络和信息安全的重要组成部分,是推动中国制造2025、制造业与互联网融合发展...

1.2 信息安全标准与规范

标签: 信息安全

1.2.1 信息安全标准与规范 1. 信息安全标准的意义: 标准是规范性文件之一。其定义是为了在一定的范围内获得最佳秩序,经协商一致制定并由公认机构批准,共同使用和重复使用的一种规范性文件。 2.信息安全标准组织 ...

四级信息安全工程师考核操作系统原理和计算机网络两门课程。测试内容包括网络攻击与保护的基本理论技术,以及操作系统、路由设备的安全防范技能。 一、考试方式 本考试为上机考试,时长为90分钟,满分100分。 ...

有关信息安全的三个案例

标签: 安全

随着事件的升温,随后确定受到美国国安局信息监视项目“棱镜”监控的主要有10类信息:电子邮件、即时消息、视频、照片、存储数据、语音聊天、文件传输、视频会议、登录时间和社交网络资料的细节都

信息安全体系建设(一)

标签: 信息安全

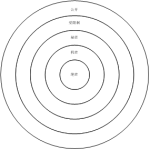

信息安全体系建设(一) # 如何定义信息安全体系 下面我引用一张来自网络上的信息安全体系图,如有侵权,请随时通知某人。 这里面将安全分成了几个不同的层面,也是一种深层防御的理念。虽然这张图包含的安全...

物联网产业的热潮正在席卷全球,它被誉为继计算机、互联网、移动通信网之后的又一次信息产业浪潮。早在1999年,物联网(The Internet of things)的概念就被提出来,它是指通过射频识别(RFID)、红外感应器、全球...

信息安全体系结构是针对信息系统而言的,一般信息系统的安全体系结构是系统信息安 全功能定义、设计、实施和验证的基础,该体系结构应该在反映整个信息系统安全策略的基 础上,描述该系统安全组件及其相关组件相互间的...

大数据时代下如何保障信息安全?

标签: 网络安全

21年参加,给大家分享一些经验,并且为想要报考,还不知道具体情况的同学,提供建议

第一章 信息安全工程 信息安全工程与软件工程的区别: 软件工程:保证事情发生 信息安全工程:保证事情不发生 信息安全工程:采用SE的概念,原理,技术和方法来研究设计,开发,实施,管理,维护,和评估信息...

收录了大佬们参加全国大学生信息安全竞赛初赛的writeup,方便学习,排名不分先后,谨参考完整度和CSDN站内优先原则。 对大佬们的分享表示由衷的敬意和诚挚的感谢! 第十四届(2021年) 末 初——第十四届全国大学生...

信息安全主动攻击和被动攻击 安全攻击 (Security Attacks) The attack in cryptography means that our data or sent messages or any kind of information is accessed by some anonymous user without our ...

信息安全的基本属性主要表现在以下5个方面: (1)保密性(Confidentiality) 即保证信息为授权者享用而不泄漏给未经授权者。 (2)完整性(Integrity) 即保证信息从真实的发信者传送到真实的收信者手中,传送过程中没有...

常见威胁有非授权访问、信息...信息安全的实现可以通过物理安全技术,系统安全技术,网络安全技术,应用安全技术,数据加密技术,认证授权技术,访问控制技术,审计跟踪技术,防病毒技术,灾难恢复和备份技术。 ...

信息安全包括网络安全,信息安全还包括操作系统安全,数据库安全,硬件设备和设施安全,物理安全,人员安全,软件开发,应用安全等。 二、针对的设备不同 网络安全侧重于研究网络环境下的计算机安全,信息安全侧重于...

物联网信息安全 物联网信息安全 据《硅谷》杂志2012年第22期刊文称,物联网在各个领域的推广应用也把原来的网络安全威胁扩大到物质世界,增加防范和管理难度,根据物联网的三个层次,分析物联网的安全特性,特别...

单项选择题 1、国家秘密的保密期限,除另有规定外,绝密级不超过()年 A、10年 B、50年 C、30年 D、20年 2、安卓逆向中,反编译JAVA通常使用以下哪个软件...D、《信息安全等级保护管理办法》 4、IaaS技术是基于虚拟化

推荐文章

- Python基础之基础I-程序员宅基地

- (转载)Qt窗体关闭时,如何自动销毁窗体类对象_qt类初始化失败自动销毁-程序员宅基地

- 【NLP入门教程】七、词义消歧_nlp 消歧-程序员宅基地

- idea配置maven地址-程序员宅基地

- python猜数游戏在程序中预设一个_一道Python简单程序结构练习题-程序员宅基地

- 区块链应用:Bitshares 入门(一) 搭建Bitshares本地全量节点(重钱包)_bit share-程序员宅基地

- 计算机网络学习笔记(二)——物理层、奈奎斯特/香农定理、物理接口、传输介质、交换、电信网络、无线网络_理物理层的相关技术及功能(重点奈奎斯特定理与香浓定理)。-程序员宅基地

- U盘被制作成了DD镜像启动盘,插入电脑无法显示盘符恢复问题_u盘被做成启动盘后查电脑不显示-程序员宅基地

- 曝光一下阿里的工资待遇和职位级别_阿里职级-程序员宅基地

- @Vaild,@Validated,@NotNull,@NotBlank,@NotEmpty史上最全用法以及各种踩坑细节_@validator @notnull-程序员宅基地