对称加密+非对称加密,实现数据安全传输-程序员宅基地

一般金融类的产品,涉及前端和后端交互的时候,都会都严格的数据安全保证。防止黑客攻击,信息篡改。

加密方式有很多,总的来说,分为2种:对称和非对称。我们先来看一下,这两种加密方式分别是什么?他们有什么区别?

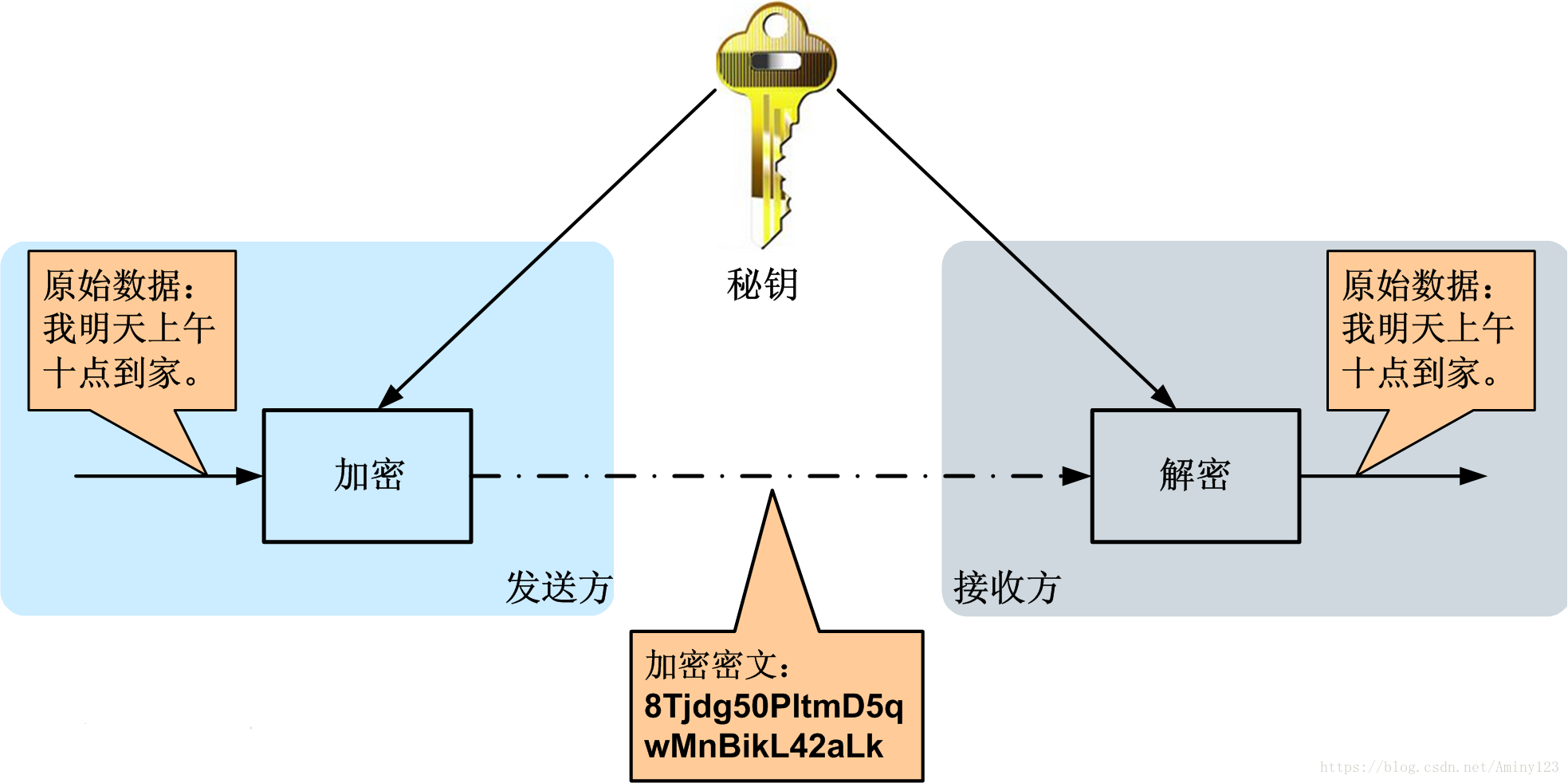

对称加密:

对称加密,即采用对称的密码编码技术,他的特点是,加密和解密使用相同的秘钥。

常见的对称加密算法有DES、3DES、Blowfish、IDEA、RC4、RC5、RC6和AES。对称加密算法使用起来简单快捷,密钥较短,且破译困难。

但是对称秘钥在使用过程中存在以下问题:

1、对称加密算法一般不能提供信息完整性的鉴别。它无法验证发送者和接受者的身份;

2、对称密钥的管理和分发工作是一件具有潜在危险的和烦琐的过程。如何防止秘钥泄露是一个难点。

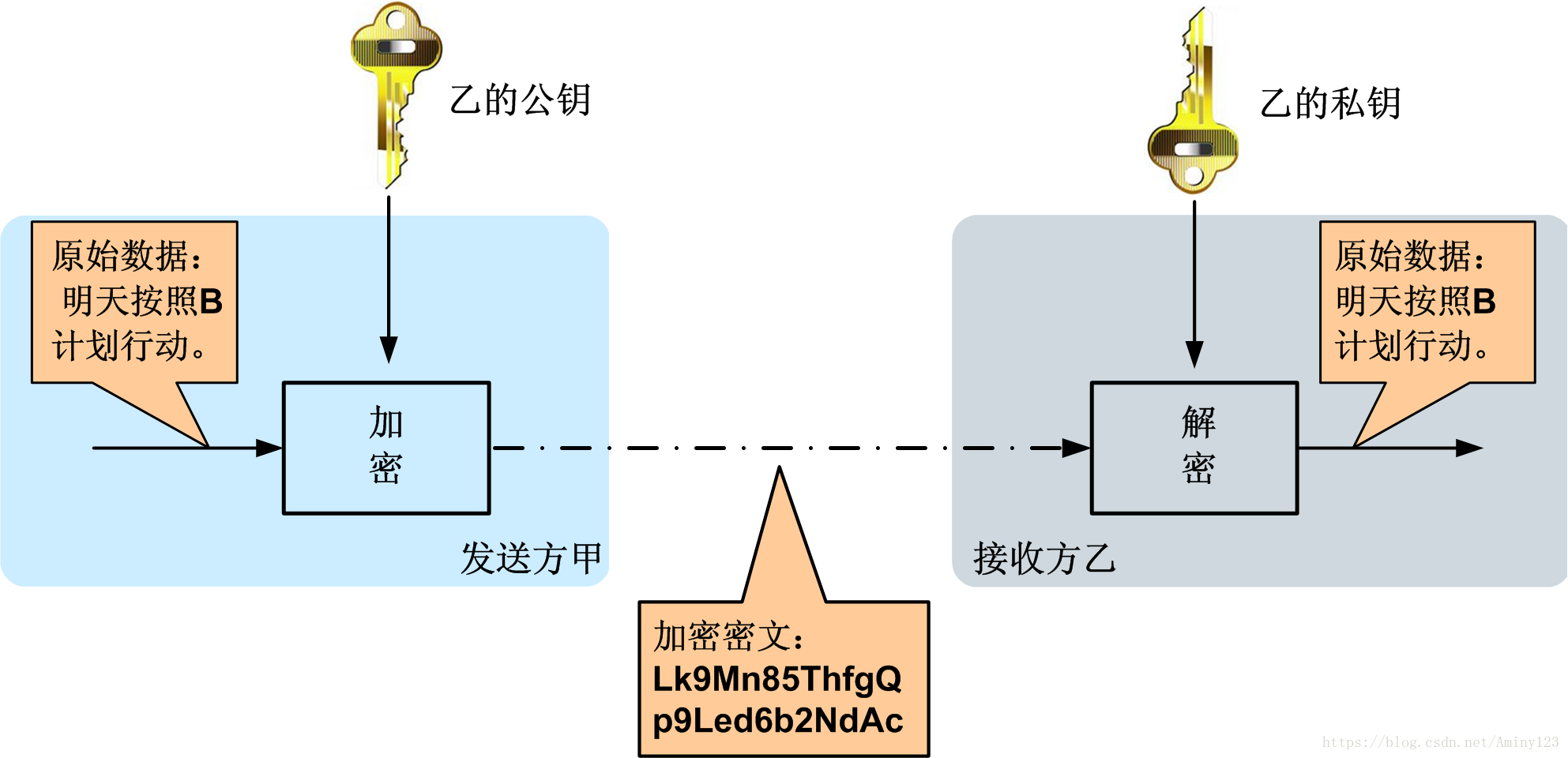

非对称加密:

非对称加密技术,需要两个秘钥,公钥和私钥。公钥和私钥成对出现。

如果用公开密钥对数据进行加密,只有用对应的私有密钥才能解密;如果用私有密钥对数据进行加密,那么只有用对应的公开密钥才能解密。因为加密和解密使用的是两个不同的密钥,所以这种算法叫作非对称加密算法。

非对称加密算法实现机密信息交换的基本过程是:甲方生成一对密钥并将其中的一把作为公用密钥向其它方公开;得到该公用密钥的乙方使用该密钥对机密信息进行加密后再发送给甲方;甲方再用自己保存的另一把专用密钥对加密后的信息进行解密。甲方只能用其专用密钥解密由其公用密钥加密后的任何信息。

非对称加密的典型应用是数字签名。

常见的非对称加密算法有:RSA、ECC(移动设备用)、Diffie-Hellman、El Gamal、DSA(数字签名用)。

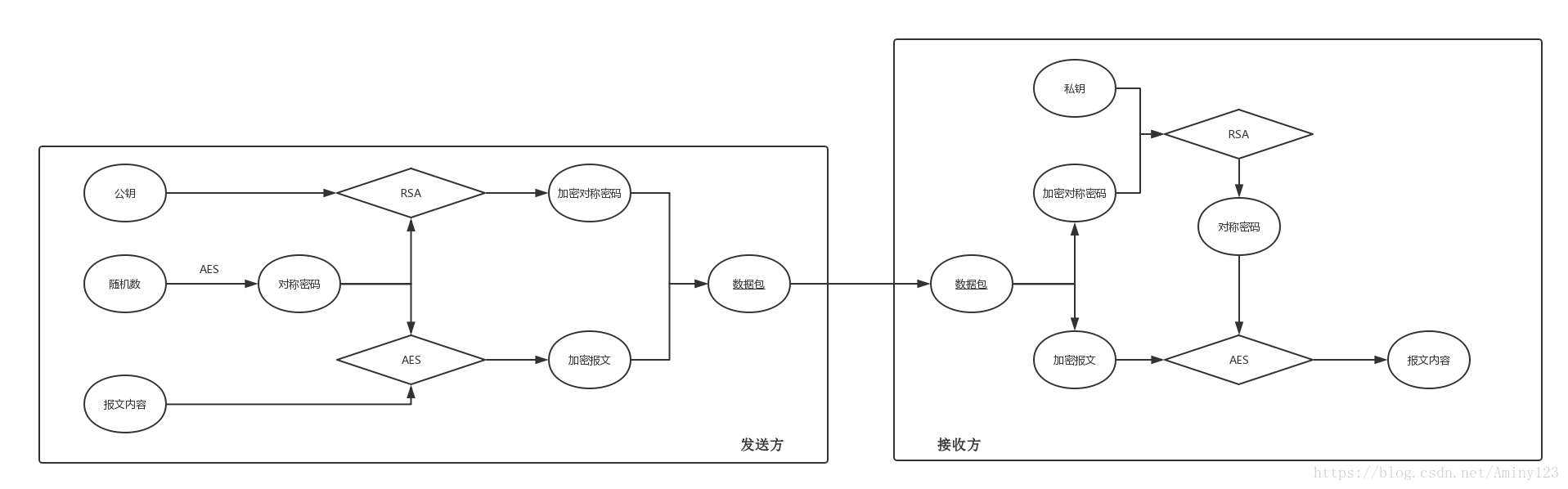

对称+非对称:

现在,我们已经对对称和非对称加密有了一定的了解。接下来,我将会给大家介绍一下,我在项目中使用的一种加密方式:对称+非对称。

先看一张流程图:

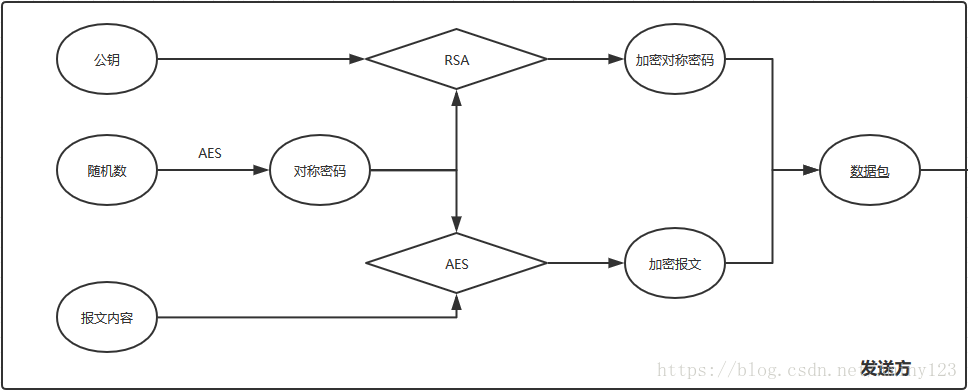

先看发送方:

这里,我们主要有2步操作。

1、报文原文使用对称加密技术。对称加密的秘钥(避免混淆,这里称对称密码)。根据随机数生成。每次发起请求时,会重新产生一个随机数,进一步降低被破解的风险。

2、对称密码通过非对称加密方式进行加密。公钥由后台产生,匹配的私钥由后台保管。这样产生一个加密后的对称密码。前端在发送给后端之后,后端需要用匹配的私钥才能解开。

再看接收方:

接收方在接收到数据包之后,同样有两步操作:

1、会使用匹配的私钥解密加密的对称密码,获取到真实的对称密码。

2、使用对称密码,解密加密报文,获取原报文内容。

这样做的好处是:

1、因为我们的对称密码是使用非对称加密的,因此,想要破解,需要找到相应的公钥才行。

2、每次请求会重新生成一个对称密码,这就加大了破解的难度。

代码实现:

工具类:

非对称加密:

public class RSA1 {

/**

* 随机生成公钥和私钥

*/

public static final String publicKeyString = "publicKeyString";

public static final String privateKeyString = "privateKeyString";

public static HashMap<String, String> getRandomKey() throws NoSuchAlgorithmException, InvalidKeySpecException {

KeyPairGenerator keyPairGen = KeyPairGenerator.getInstance("RSA");

keyPairGen.initialize(1024);//生成大小 1024

KeyPair keyPair = keyPairGen.generateKeyPair();

RSAPublicKey publicKey = (RSAPublicKey) keyPair.getPublic();//获取公钥

RSAPrivateKey privateKey = (RSAPrivateKey) keyPair.getPrivate();//获取私钥

HashMap<String, String> keyMap = new HashMap<String, String>();

keyMap.put(publicKeyString, new String(Base64.encode(publicKey.getEncoded(), Base64.DEFAULT)));//获取公钥Base64编码

keyMap.put(privateKeyString, new String(Base64.encode(privateKey.getEncoded(), Base64.DEFAULT)));//获取密钥Base64编码

return keyMap;

}

/**

* 通过字符串生成私钥

*/

public static PrivateKey getPrivateKey(String privateKeyData) {

PrivateKey privateKey = null;

try {

byte[] decodeKey = Base64.decode(privateKeyData, Base64.DEFAULT); //将字符串Base64解码

PKCS8EncodedKeySpec x509 = new PKCS8EncodedKeySpec(decodeKey);//创建x509证书封装类

KeyFactory keyFactory = KeyFactory.getInstance("RSA");//指定RSA

privateKey = keyFactory.generatePrivate(x509);//生成私钥

} catch (NoSuchAlgorithmException e) {

e.printStackTrace();

} catch (InvalidKeySpecException e) {

e.printStackTrace();

}

return privateKey;

}

/**

* 通过字符串生成公钥

*/

public static PublicKey getPublicKey(String publicKeyData) {

PublicKey publicKey = null;

try {

byte[] decodeKey = Base64.decode(publicKeyData, Base64.DEFAULT);

X509EncodedKeySpec x509 = new X509EncodedKeySpec(decodeKey);

KeyFactory keyFactory = KeyFactory.getInstance("RSA");

publicKey = keyFactory.generatePublic(x509);

} catch (NoSuchAlgorithmException e) {

e.printStackTrace();

} catch (InvalidKeySpecException e) {

e.printStackTrace();

}

return publicKey;

}

/**

* 加密

*/

public static byte[] encrypt(String data, Key key) {

try {

//取公钥

KeyFactory keyFactory = KeyFactory.getInstance("RSA");

Cipher cipher = Cipher.getInstance(keyFactory.getAlgorithm(),"BC");

cipher.init(Cipher.ENCRYPT_MODE, key);

return cipher.doFinal(data.getBytes());

} catch (Exception e) {

e.printStackTrace();

}

return null;

}

/**

* 解密

*/

public static byte[] decrypt(byte[] data, Key key) {

try {

Cipher cipher = Cipher.getInstance("RSA","BC");

cipher.init(Cipher.DECRYPT_MODE, key);

return cipher.doFinal(data);

} catch (Exception e) {

e.printStackTrace();

}

return null;

}

}对称加密:

public class AES_2 {

public static byte[] genPrivateKey(String password) throws NoSuchAlgorithmException {

KeyGenerator kgen = KeyGenerator.getInstance("AES");

byte[] bytes = tohash256Deal(password);

SecureRandom securerandom = new SecureRandom(bytes);

kgen.init(128, securerandom);

SecretKey secretKey = kgen.generateKey();

byte[] enCodeFormat = secretKey.getEncoded();

SecretKeySpec key = new SecretKeySpec(enCodeFormat, "AES");

return key.getEncoded();

}

public static byte[] encrypt(String content, SecretKeySpec key) {

try {

//创建一个实现指定转换的 Cipher对象,该转换由指定的提供程序提供。

Cipher cipher = Cipher.getInstance("AES/ECB/PKCS7Padding");

cipher.init(Cipher.ENCRYPT_MODE, key);

byte[] byteContent = content.getBytes("utf-8");

byte[] cryptograph = cipher.doFinal(byteContent);

return Base64.encode(cryptograph, Base64.DEFAULT);

} catch (Exception e) {

e.printStackTrace();

}

return null;

}

public static String decrypt(byte[] cryptograph, SecretKeySpec key) {

try {

Cipher cipher = Cipher.getInstance("AES/ECB/PKCS7Padding");

cipher.init(Cipher.DECRYPT_MODE, key);

byte[] content = cipher.doFinal(Base64.decode(cryptograph, Base64.DEFAULT));

return new String(content);

} catch (Exception e) {

e.printStackTrace();

}

return null;

}

public static byte[] encrypt(String content, String password) {

try {

//"AES":请求的密钥算法的标准名称

KeyGenerator kgen = KeyGenerator.getInstance("AES");

//256:密钥生成参数;securerandom:密钥生成器的随机源

SecureRandom securerandom = new SecureRandom(tohash256Deal(password));

kgen.init(128, securerandom);

//生成秘密(对称)密钥

SecretKey secretKey = kgen.generateKey();

//返回基本编码格式的密钥

byte[] enCodeFormat = secretKey.getEncoded();

//根据给定的字节数组构造一个密钥。enCodeFormat:密钥内容;"AES":与给定的密钥内容相关联的密钥算法的名称

SecretKeySpec key = new SecretKeySpec(enCodeFormat, "AES");

//将提供程序添加到下一个可用位置

Security.addProvider(new BouncyCastleProvider());

//创建一个实现指定转换的 Cipher对象,该转换由指定的提供程序提供。

//"AES/ECB/PKCS7Padding":转换的名称;"BC":提供程序的名称

Cipher cipher = Cipher.getInstance("AES/ECB/PKCS7Padding", "BC");

cipher.init(Cipher.ENCRYPT_MODE, key);

byte[] byteContent = content.getBytes("utf-8");

byte[] cryptograph = cipher.doFinal(byteContent);

return Base64.encode(cryptograph, Base64.DEFAULT);

} catch (Exception e) {

e.printStackTrace();

}

return null;

}

public static String decrypt(byte[] cryptograph, String password) {

try {

KeyGenerator kgen = KeyGenerator.getInstance("AES");

SecureRandom securerandom = new SecureRandom(tohash256Deal(password));

kgen.init(128, securerandom);

SecretKey secretKey = kgen.generateKey();

byte[] enCodeFormat = secretKey.getEncoded();

SecretKeySpec key = new SecretKeySpec(enCodeFormat, "AES");

Security.addProvider(new BouncyCastleProvider());

Cipher cipher = Cipher.getInstance("AES/ECB/PKCS7Padding", "BC");

cipher.init(Cipher.DECRYPT_MODE, key);

byte[] content = cipher.doFinal(Base64.decode(cryptograph, Base64.DEFAULT));

return new String(content);

} catch (Exception e) {

e.printStackTrace();

}

return null;

}

public static String parseByte2HexStr(byte buf[]) {

StringBuffer sb = new StringBuffer();

for (int i = 0; i < buf.length; i++) {

String hex = Integer.toHexString(buf[i] & 0xFF);

if (hex.length() == 1) {

hex = '0' + hex;

}

sb.append(hex.toUpperCase());

}

return sb.toString();

}

public static byte[] parseHexStr2Byte(String hexStr) {

if (hexStr.length() < 1)

return null;

byte[] result = new byte[hexStr.length() / 2];

for (int i = 0; i < hexStr.length() / 2; i++) {

int high = Integer.parseInt(hexStr.substring(i * 2, i * 2 + 1), 16);

int low = Integer.parseInt(hexStr.substring(i * 2 + 1, i * 2 + 2), 16);

result[i] = (byte) (high * 16 + low);

}

return result;

}

public static byte[] tohash256Deal(String datastr) {

try {

MessageDigest digester = MessageDigest.getInstance("SHA-256");

digester.update(datastr.getBytes());

byte[] hex = digester.digest();

return hex;

} catch (NoSuchAlgorithmException e) {

throw new RuntimeException(e.getMessage());

}

}

} 发送方和接收方的实现:

String content = "000";

JSONObject jsonObject = new JSONObject();

try {

LogT.i("++++++++++++++++++++++发送方+++++++++++++++++++++++++=");

//产生私钥

int random = (int) ((Math.random() * 9 + 1) * 100000);

//私钥字节

byte[] bytes = AES_2.genPrivateKey(String.valueOf(random));

//传输报文加密

SecretKeySpec key1 = new SecretKeySpec(bytes, "AES");

byte[] content_encrypt = AES_2.encrypt(content, key1);

//公钥对私钥加密

PublicKey publicKey = RSA1.getPublicKey(public_key);

sKey_encrypt = RSA1.encrypt(Base64.encodeToString(bytes, Base64.DEFAULT), publicKey);

//数据组装

jsonObject.put("key", Base64.encodeToString(sKey_encrypt, Base64.DEFAULT));

jsonObject.put("content", AES_2.parseByte2HexStr(content_encrypt));

LogT.i("+++++++++++++++++++++++接收方++++++++++++++++++++++++=");

//解析获取私钥

PrivateKey privateKey = RSA1.getPrivateKey(private_key);

//解析接收到的key数据

byte[] decode = Base64.decode(Base64.encodeToString(sKey_encrypt, Base64.DEFAULT), Base64.DEFAULT);

//私钥解密

byte[] decrypt = RSA1.decrypt(decode, privateKey);

//解码私钥字节

byte[] decode_orig = Base64.decode(new String(decrypt), Base64.DEFAULT);

//加密的报文

byte[] HexStrByte = AES_2.parseHexStr2Byte(AES_2.parseByte2HexStr(content_encrypt));

SecretKeySpec key2 = new SecretKeySpec(decode_orig, "AES");

//解密后的报文

String decrypt1 = AES_2.decrypt(HexStrByte, key2);

LogT.i(decrypt1);//000

} catch (Exception e) {

e.printStackTrace();

}

扫码关注,共同进步

智能推荐

MySQL数据库入侵及防御方法-程序员宅基地

文章浏览阅读521次。来自:http://blog.51cto.com/simeon/1981572作者介绍陈小兵,高级工程师,具有丰富的信息系统项目经验及18年以上网络安全经验,现主要从事网络安全及数据库技术研究工作。《黑客攻防及实战案例解析》《Web渗透及实战案例解析》《安全之路-Web渗透及实战案例解析第二版》《黑客攻防实战加密与解密》《网络攻防实战研究:漏洞利用与提权》作者,在国内多本学术期..._mysql 5.0.16入侵

SQL Server SSMS历史版本下载地址-程序员宅基地

文章浏览阅读135次。https://learn.microsoft.com/zh-cn/sql/ssms/release-notes-ssms?view=sql-server-ver16#previous-ssms-releases_sql server历史版本哪儿下

【狂神JAVA】MyBatis笔记_jdk1.7的mybatis-程序员宅基地

文章浏览阅读2.5k次。简介自学的【狂神JAVA】MyBatis分享自写源码和笔记,希望对大家有帮助本人配置jdk13.0.2 (jdk1.7以上均可)Maven 3.6.3MySQL 5.7.23 (mysql5.6以上均可)1. 配置官网文档: https://mybatis.org/mybatis-3/zh/getting-started.htmlpom.xml<?xml version="1.0" encoding="UTF-8"?><project xmlns="http://_jdk1.7的mybatis

学习笔记---分布式调度之xxlJob调度中心的启动源码解析_xxl 调度失败:执行器地址为空-程序员宅基地

文章浏览阅读913次。调度中心的代码启动源码是从:XxlJobAdminConfig 入口;直接进入: xxlJobScheduler.init();第一个: initI18n() 处理国际化;第二个:JobRegistryMonitorHelper.getInstance().start(); 创建启动后台线程来维护在线的执行器组下的机器列表,从上篇学习笔记—分布式调度之xxlJob执行器的启动源码解析可以..._xxl 调度失败:执行器地址为空

RS485/RS232串口通信实现源码_485代码-程序员宅基地

文章浏览阅读1.3w次,点赞3次,收藏72次。之前贴出了代码,但是源码已经找不到了;鉴于很多同学私信想要参考,找时间重新写了一个工程一、参考代码1.不方便下载的同学可以参考贴出来的源代码链接:RS485二、基本知识1.RS485通信讲解:读30001、30002两个寄存器,假设从机地址为1上位机(主机)发送下行报文:01 03 00 03 00 02 34 0B从机地址功能码寄存器起始地址读取寄存器个数CRC校验010300 0300 0285 ca010300 0400 0285 ca上_485代码

李开复揭密微软成功之道 寄语中国软件业(4)_在微软许多人都像我一样主动从事发现人才、跟踪人才和吸引人才的工作....-程序员宅基地

文章浏览阅读1k次。http://www.sina.com.cn 2005年04月07日 11:19 新浪科技 文/李开复 人才:微软的立业之本 微软公司把重视人才的管理理念视为公司的核心财富。在信息时代里,人才的价值尤为重要。在工业时代里,一个优秀技工和一个普通技工的效率差异可能是30%,但在信息时代里,一个高级程序员和一个普通程序员的效率差异可能高达10倍以上。 ad1= "打造校_在微软许多人都像我一样主动从事发现人才、跟踪人才和吸引人才的工作....

随便推点

数据结构实验5《基于哈夫曼树的数据压缩》_基于哈夫曼树的数据压缩算法c语言-程序员宅基地

文章浏览阅读2k次,点赞4次,收藏25次。(visual studio 2019可运行)输入及输出要求见《数据结构C语言(第二版)》严蔚敏版【本文仅用于啥都看不懂还想交作业选手】#include<iostream>#include<map>#include<string>#include<stdio.h>#include<memory.h>using namespace std;typedef struct{ char c; int weight; in_基于哈夫曼树的数据压缩算法c语言

Teams Bot App 代码解析_adaptivecards.declare<datainterface>(rawlearncard)-程序员宅基地

文章浏览阅读1w次。Teams Bot App 代码解析_adaptivecards.declare(rawlearncard).render(this.likecountobj)

Unity UGUI(三)RawImage(原始图像)_unity原始图像-程序员宅基地

文章浏览阅读2.5k次。RawImage(Script)Texture 纹理 要显示的图片,注意:图片类型可以是任何类型 Color 颜色 图片的主颜色 Material 材质 渲染材质 Raycast Target 光线投射目标 是否可接收射线碰撞事件检测 UV Rect UV矩形 显示效果:X、Y属性用于控制纹理左右..._unity原始图像

SpringBoot与分布式事务组件-程序员宅基地

文章浏览阅读2k次。随着互联网应用的复杂性增加,越来越多的公司选择使用微服务架构模式进行应用开发,将单体应用拆分成多个小型服务,每个服务部署在不同的服务器上。同时,为了提升系统的可用性、容错性和可扩展性,需要考虑分布式事务问题。本文将介绍 Spring Boot 在分布式事务中的一些实现方案,并给出相关原理。

小程序基础入门(黑马学习笔记)_黑马微信小程序笔记-程序员宅基地

文章浏览阅读2.8k次,点赞12次,收藏90次。权当学习笔记吧_黑马微信小程序笔记

SpringBoot的旅游网站的设计与实现 - 源码免费(私信领取)

采用Spring Boot框架进行后端开发,结合前端技术(如Vue.js、React等)进行页面设计,数据库采用MySQL进行数据存储,确保系统的稳定性和性能。本项目旨在设计并实现一个基于Spring Boot的旅游网站,为用户提供便捷的旅游信息查询、预订服务,以及旅游资讯分享功能,提升用户旅游体验。通过市场调研和用户需求分析,了解用户对旅游网站的需求和偏好,明确系统的功能和特点,确保系统能够满足用户的旅游需求。进行全面的系统测试,包括功能测试、性能测试、安全性测试和用户体验测试,确保系统的质量和可靠性。