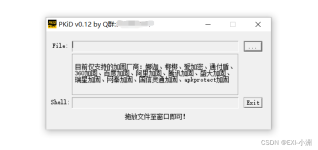

1、壳的功能:壳最本质的功能就是实现加载器,壳是指在一个程序的外面再包裹上另外一段代码,保护里面的代码不被非法修改或反编译的程序。

”ApkScan-PKID“ 的搜索结果

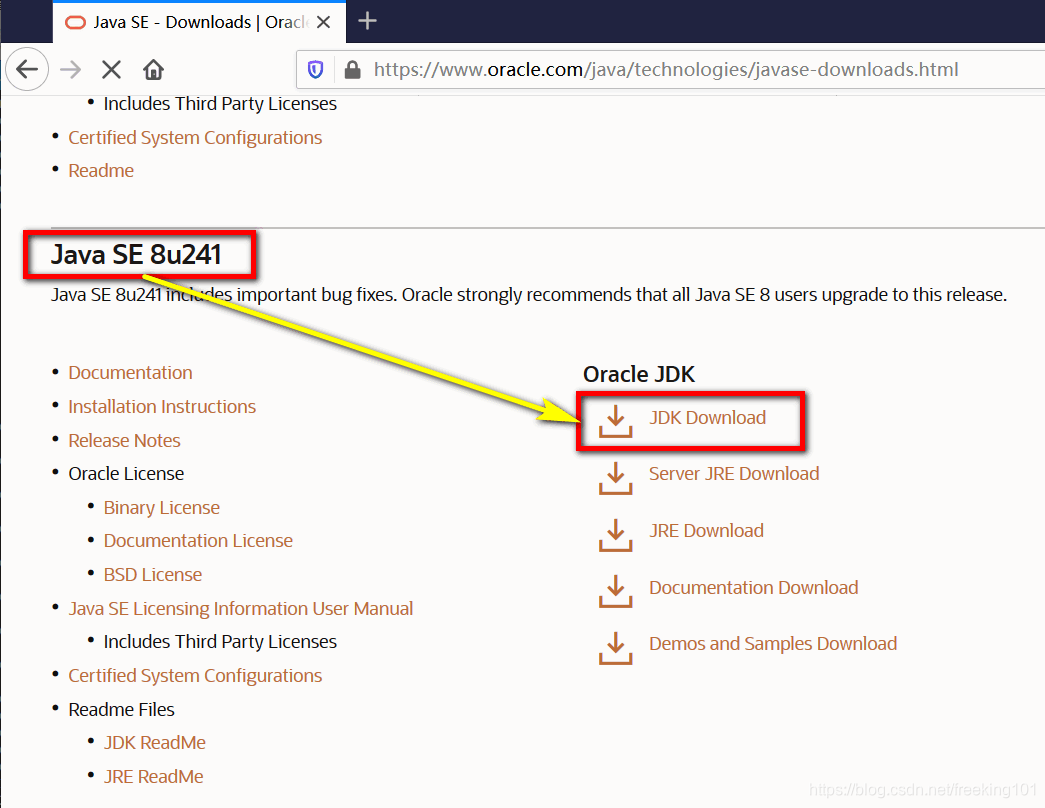

ApkScan-PKID 步骤(已有java环境的省略一、二、三步) 一、下载Java1.8 链接: https://www.java.com/zh_CN/download/windows-64bit.jsp 二、安装java 记得修改保存路径 三、配置Java环境 1、 2、 3、 4、 5、 6...

ApkScan-PKID查壳工具.zip,可以查看安卓安装包是否有加壳,运气好的话,可能查到该壳是哪家公司的,方便后续脱壳测试

Android APK 查壳工具免费通道:链接: https://pan.baidu.com/s/1rDfsEvqQwhUmep1UBLUwSQ 密码: wefd看众多小伙伴需要脱壳工具现在补上1.Zjdroid github:https://github.com/halfkiss/ZjDroid 原理分析:...

ApkScan-PKID查壳工具.zip,可以查看安卓安装包是否有加壳,运气好的话,可能查到该壳是哪家公司的,方便后续脱壳测试

上次反编译一个工具类app去广告失败,原因是使用了360加固,回编译后无法启动。一般来讲,大厂的app考虑到性能、兼容性、包体积等,通常不用加固。因此,本次我们选一个大一些的app-TX新闻。写在前面:本篇博客仅...

查壳工具APKSCAN

标签: 12

ApkScan-PKID支持各大厂商的壳:娜迦,梆梆,爱加密,。。。。。。。。。。。。。。。。。。。。。。。。。。。。。。。。。。。。。。。。。。。。。。。。。

7天被打赏次数最多的博客 排名用户名被打赏博客被打赏次数1EXI-小洲ApkScan-PKID 查壳工具下载使用以及相关技术介绍112EXI-小洲JDAX-GUI 反编译工具下载使用以及相关技术介绍83EXI-小洲JS常见加密 AES、DES、RSA、MD...

在学习计算机之前,想象中的工程师什么样子呢?大概就是电影里黑客的样子吧。然而真正入行之后才发现,乾坤未定,你我皆是牛马罢了。。 但是那又如何呢,写需求是为了求生,学技术是为了理想。蝼蚁尚且偷生,青蛙坐...

重载(overloading) 是在一个类里面,方法名字相同,而参数不同,返回类型可以相同也可以不同;每个重载的方法(或者构造函数)都必须有一个独一无二的参数类型列表,根据参数类型以及参数的数量调用不同的同名函数...

重载(overloading) 是在一个类里面,方法名字相同,而参数不同,返回类型可以相同也可以不同;每个重载的方法(或者构造函数)都必须有一个独一无二的参数类型列表,根据参数类型以及参数的数量调用不同的同名函数...

Frida - App逆向 JavaScript代码注入 基本语法以及数据类型介绍

重载(overloading) 是在一个类里面,方法名字相同,而参数不同,返回类型可以相同也可以不同;每个重载的方法(或者构造函数)都必须有一个独一无二的参数类型列表,根据参数类型以及参数的数量调用不同的同名函数...

[2022-10-08]|CSDN每天值得看|移动开发 ① ApkScan-PKID 查壳工具下载使用以及相关技术介绍(@EXI-小洲) [质量分:98;难度等级:中;新鲜技术:97] 摘要:1、壳的功能:壳最本质的功能就是实现加载器,壳是指在...

包含apktool,AndroidKiller_v1.3.1,ApkScan-PKID查壳工具,APKsign,ArscEditor,dex2jar-2.0,drizzleDumper-master,jadx_jb51,jd-gui-windows-1.4.0,smali_baksmali

3、会在xxx\frida-dexdump-2.0.1\frida_dexdump的同级目录根据app包名生产一个文件夹(包含脱壳生成的dex文件)1、解压即可使用,打开xxx\frida-dexdump-2.0.1\frida_dexdump目录,在搜索框输入cmd,进入命令窗口。...

文章目录基础知识安卓系统目录结构组件基础APK目录结构ADB使用Drozer客户端安全测试反编译测试(脱壳与混淆)脱壳回编译测试本地敏感信息存储四大组件安全本地注入动/静态扫描安全的通信方式HOOK开源移动端扫描工具...

人工智能、安卓工具、免杀工具、审计工具、连接工具、破解工具、夺旗工具、数据库工具、字典工具、磁盘工具、编辑工具、漏洞工具、取证工具、内网工具、网络工具、逆向工具、扫描工具、权限工具、社工工具、流量工具...

逆向之前需要准备以下一些工具1.ApkScan-PKID(用于apk查壳)2.jadx-gui-1.2.0(用于反编译apk)3.IDA_Pro_v7.0(用于静态分析so文件)4.python(运行frida注入js代码)首先打开ApkScan-PKID,将待分析的apk拖进去,发现没有...

在MT这边Smali代码定位0xbb8(16进制的3000),这里Smali代码将0xbb8赋值给寄存器v2,然后将v2传入调用sendEmptyMessageDelayed方法,猜测就是延迟的毫秒数3000ms。也就是说,如果p0大于等于v0,那么就跳到cond_15,...

推荐文章

- 阿里云企业邮箱的stmp服务器地址_阿里云stmp地址-程序员宅基地

- c++ 判断数学表达式有效性_高考数学大题如何"保分"?学霸教你六大绝招!...-程序员宅基地

- 处理office365登录出现服务器问题_o365登陆显示网络异常-程序员宅基地

- Nginx RTMP源码分析--ngx_rtmp_live_module源码分析之添加stream_ngx_rtmp_live_module 原理-程序员宅基地

- 基于Ansible+Python开发运维巡检工具_automation_inspector.tar.gz-程序员宅基地

- Linux Shell - if 语句和判断表达式_shell if elif-程序员宅基地

- python升序和降序排序_Python排序列表数组方法–通过示例解释升序和降序-程序员宅基地

- jenkins 构建前执行shell_Jenkins – 在构建之前执行脚本,然后让用户确认构建-程序员宅基地

- 如何完全卸载MySQL_mysql怎么卸载干净-程序员宅基地

- AndroidO Treble架构下HIDL服务查询过程_found dead hwbinder service-程序员宅基地