”ms14-068“ 的搜索结果

点击星标,即时接收最新推文微软官方在2014年11月18日发布了一个紧急补丁,Windows全版本服务器系统受到影响,包括Windows Server 2003,Windows Server 2008,Windows Server 2008 R2,Windows Server 2012和...

pykek-ms14-068.zip

MS14-068域渗透

标签: 网络安全

ms14068主要是通过伪造域管的tgt,将普通用户提升为域管用户,从而控制域控。

MS14-068

但也恰恰是这个 PAC 造成了 MS14-068 这个漏洞。该漏洞是位于 kdcsvc.dll 域控制器的密钥分发中心(KDC)服务中的 Windows 漏洞,它允许经过身份验证的用户在其获得的票证 TGT 中插入任意的 PAC。普通用户可以通过...

包含了minikatazx64位,以及MS14-068.exe和ms14-068.exe。工具可以放心使用。无后门,如果需要免杀可以自行混淆加壳

漏洞说明 ... 漏洞原理 ... Kerberos在古希腊神话中是指:一只有三个头的狗。这条狗守护在地狱之门外,防止活人闯入。Kerberos协议以此命名,因为协议的重要组成部分也是三个:client, server, KDC...

获取MS14-068 快速简单的Powershell脚本来扫描事件日志,以了解MS14-068开发的可能指标

MS14-068漏洞进行提权

标签: 安全

ms14-068.exe域内神器

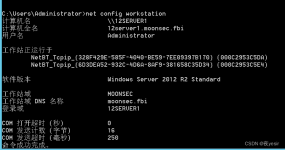

漏洞概述 该漏洞允许黑客提升任意普通用户权限成为域管理员(Domain Admin)身份。 影响版本 全部版本Windows服务器 环境搭建 ...域控:win 2008 R2 192.168.133.100 域内主机:win 7 192.168.133.101 ...

MS14-068实验用软件

标签: 实验

MS14-068实验用软件

说到ms14-068,不得不说silver ticket,也就是银票。银票是一张tgs,也就是一张服务票据。服务票据是客户端直接发送给服务器,并请求服务资源的。如果服务器没有向域控dc验证pac的话,那么客户端可以伪造域管的权限来...

微软官方解释: https://docs.microsoft.com/zh-cn/security-updates/Securitybulletins/2014/ms14-068 你好! 这是你第一次使用 Markdown编辑器 所展示的欢迎页。如果你想学习如何使用Markdown编辑器, 可以仔细...

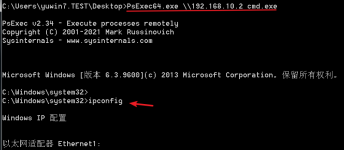

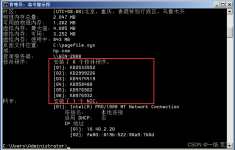

在写该篇文章之前,本人已经写过了关于域渗透之黄金票据和白银票据的利用方式,今天的内容也是关于域渗透提权的利用,并且MS14-068这个exp也是由kerberos协议而来。 在实际的渗透过程中,获得了一个域成员(非管理员)...

ms14-068复现

标签: 安全

• Ms14-068 • 库 • https://github.com/bidord/pykek • ms14-068.py -u [email protected] -s userSID -d dc.lab.com • 拷贝 [email protected] 到windows系统 • 本地管理员登陆 • mimikatz...

ms14-068漏洞复现

标签: 安全

ms14-068漏洞复现 MS14-068域提权漏洞复现 一、漏洞说明 改漏洞可能允许攻击者将未经授权的域用户账户的权限,提权到域管理员的权限。 微软官方解释: ...

推荐文章

- 【解决报错】java.sql.SQLException: Access denied for user 'root'@'localhost' (using password: YES)-程序员宅基地

- echart y轴显示小数或整数_echarts y轴显示16位小数-程序员宅基地

- Android客户端和Internet的交互_android与internet-程序员宅基地

- linux新建分区步骤_linux创建基本分区的步骤-程序员宅基地

- 信号处理-小波变换4-DWT离散小波变换概念及离散小波变换实现滤波_dwt离散小波变换进行滤波-程序员宅基地

- Ubuntu 10.10中成功安装ns-allinone-2.34_进入/home/ubuntu1/ns-allinone-2.34目录cd /home/ubuntu1-程序员宅基地

- 使用AES算法对字符串进行加解密_java 判断aes加密 与否-程序员宅基地

- DFS深度优先搜索(前序、中序、后序遍历)非递归标准模板_深度优先搜索 无递归-程序员宅基地

- 程序员面试字节跳动,被怼了~_字节跳动java什么技术站-程序员宅基地

- 嵌入式软考备考(五)安全性基础知识-程序员宅基地