哈工大计算机网络课程网络安全基本原理详解之:消息完整性与数字签名

”信息完整性“ 的搜索结果

信号完整性分析(中文版)

标签: SI 信号完整性

主要讲述了信号完整性和物理设计概论,带宽、电感和特性阻抗的实质含义,电阻、电容、电感和阻抗的相关分析,解决信号完整性问题的四个实用技术手段,物理互连设计对信号完整性的影响,数学推导背后隐藏的解决方案,...

网络信息安全五大特性:①完整性、②保密性、③可用性、④不可否认性、⑤可控性,综合起来说就是保障电子信息的有效性。 1.完整性:指信息在传输、交换、存储和处理过程保持非修改、非破坏和非丢失的特性,即保持...

信息完整性有时又称业务连续性,保证组织在不中断的情况下完成任务,并且可以对一个意想不到的灾难性事件进行可控恢复。这种灾难性事件可以是一个小问题,也可能操作或数据的h毁灭性丢失,后者无法快速解决(如断电...

一、安全的计算机网络指标 、 二、保密性 、 三、端点鉴别 、 四、信息完整性 、 五、运行安全性 、

研究通过2×3×2组间实验设计,探讨极端性转移、启发式和社会称许性对职务信息完整性的影响。多因素方差分析结果表明:a)极端性转移对职务信息完整性的影响取决于极端性转移程度,高社会称许性条件下极端性转移导致职务...

单向散列函数是密码学基础,结合单向函数和散列函数特点,解决数据完整性问题。...单向散列函数具有逆向运算困难和构造碰撞困难特点,可有效保证数据完整性。需关注散列函数选择和安全获取散列值问题。

书面语言:数据没有遭受以非授权方式所作的改变的性质,直白点说就是防止/验证非授权篡改。

所有的模块的输入都需要进行数据完整性校验,需要增加如下的额外字段, 名称 字段 类型 是否必须 数据校验码 sign String 必须 ...

数据完整性保护的目的在于保护信息面授非授权实体的篡改或替代。数据完整性的破坏包括有意或者无意的损坏。 数据完整性保护有两种基本方法: (1) 访问控制:限制非授权实体修改被保护的数据。 (2) 损坏—检测:...

序言 密码技术的目的很明确,就是为了解决信息安全问题。 就本人从事行业来说,可以用客户端与服务器端的数据通讯...2、数据完整性:为了防止通讯过程中信息被篡改,对应的密码技术有单向散列函数、消息认证码、数字签

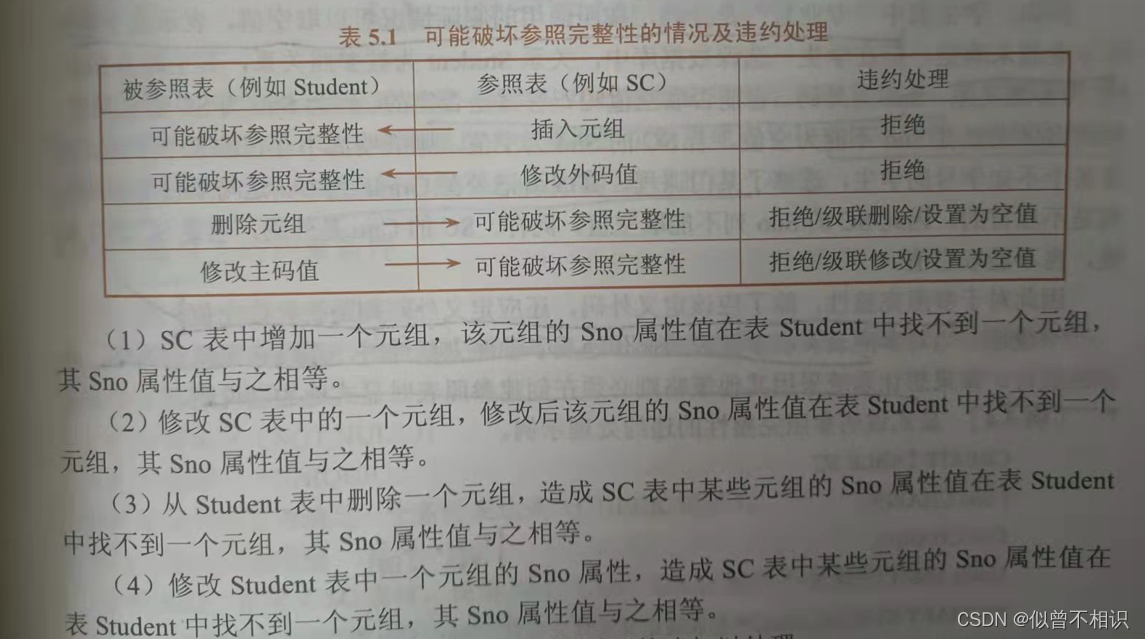

实体完整性、参照完整性、用户自定义完整性

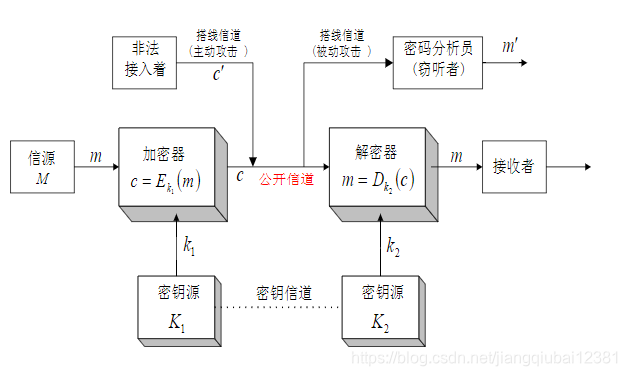

信息传输完整性 前几篇文章只讨论的是信息传输的保密性,以防止攻击者拿到明文为主,但是不能防御攻击者篡改明文。因此,此片文章主要讨论信息传输的完整性,能发现攻击者篡改明文,但是不能防御攻击者拿到明文。...

Biba完整性模型是用于保护数据完整性的模型,它的主要目标是确保数据的准确性和一致性,防止未授权的修改和破坏。在这个模型中,完整性级别被用来描述数据的重要性和对数据完整性的需求。高完整性级别表示数据具有更...

信息的安全性质(三大特征):机密性、完整性、可用性。 信息是有价值的。 数据:数据(data)是事实或观察的结果,是对客观事物的逻辑归纳,是用于表示客观事物的未经加工的原始素材。 数据可以是连续的值,比如...

关系模型有三种完整性约束:实体完整性,参照完整性和用户定义的完整性。1、实体完整性实体完整性是指,如果一个表的属性被确定为主属性,那么这个属性就不能取空值。实体完整性用于区分不同的实体,如果取空值就...

完整性用来确保信息没有被修改,也可以防止假冒的信息。 目前数据完整性的主要解决方案就是使用单向散列函数和加密算法。单向散列函数能够将一个文件映射成一段小的信息码并且不同文件散列之后的值是不同的。通常将...

数据完整性检查工具是部署在服务器或者主机上的一款终端软件。数据完整性检查工具既可以理解为数据安全工具,也可以理解为网络入侵检测工具。因为通常网络入侵会造成文件或数据的破坏,有的时候工具者也会修改系统...

推荐文章

- Python菜鸟晋级04----raw_input() 与 input()的区别_pycharm没有raw input-程序员宅基地

- 高通AR增强现实多卡识别和扩展跟踪Unity_imagetarget扩展追踪-程序员宅基地

- 对于三星手机的手工root方法-程序员宅基地

- 2021年佛山高考成绩查询,2021年高三佛山一模,看佛山高中排名-程序员宅基地

- 删除并清空应收应付模块 期初数据_应付管理系统怎么清除数据-程序员宅基地

- 嵌入式固件加密的几种方式-程序员宅基地

- 非root情况下访问手机存储位置权限的方法_不root 通讯录 存放目录-程序员宅基地

- Mybatis项目开发流程_使用mybatis的开发步骤-程序员宅基地

- 三方协议,档案,工龄,保险,户口,-程序员宅基地

- 华为交换机命令 端口速率_华为S5700交换机的端口QOS限速问题-程序员宅基地