信息系统安全体系 数据安全与保密 信息系统安全体系 信息安全有5个基本要素: 1. 机密性:确保信息不暴露给未授权的实体或进程。 2. 完整性:只有得到允许的人才能够修改数据,并能够判别数据是否已被...

”系统安全性和保密性“ 的搜索结果

本论文主要用于系统架构师考试认证,并已通过老师审核,原创编写,严禁转载

论信息系统的安全性与保密性设计

标签: java

范文以“论信息系统的安全性与保密性设计”为题书写,希望对大家有所帮助。 【摘要】 2017年5月,我参加了某省质量技术监督局“生产制造一体化监管平台”项目(以下简称一体化平台),并担任系统架构师职务,负责...

系统安全性和保密性设计

标签: 系统架构

1)加密和解密、身份认证(数字签名、密钥、口令)、访问控制、安全保密管理(防泄漏、数字水印)、安全协议(SSL、PGP、IPSec)、系统备份与恢复、防治病毒;信息系统安全法规与制度;计算机防病毒制度;保护私有...

安全性与保密性设计 信息安全,具体地说就是保证信息的保密性、完整性、真实性、占有性。 保密性是指系统中的信息必须按照该信息拥有者的要求保证一定的秘密性,不会被未经许可的第三方非法获取。系统必须阻止一切...

软考高级系统架构设计师系列论文二十五:论信息系统的安全性与保密性设计

系统的安全性设计 要设计一个安全的系统,除了要了解一些前面讲到的常用的保护手段和技术措施外,还要对系统中可能出现的安全问题或存在的安全隐患有充分的认识,这样才能对系统的安全作有针对性的设计和强化,即...

本章节4分选择题,难度较低,题型固定,知识点少

希赛网 系统架构师教学课件 希赛网 系统架构师教学课件

作者:Robert BK Dewar,2007年7月原文:http://www.ddj.com/security/199300140译者:logiciel,2009年8月8日 在当今世界,我们越来越倚赖于软件系统的安全性和保密性。在新生产的轿车中,刹车和控制系统依赖于...

信息安全指保证信息的保密性、完整性、真实性、占有性。 占有性是指要保护信息赖以存储的节点、介质、载体等不被盗用或窃取。方法有版权、专利、商业秘密等。...八、系统的安全性设计 九、安全性规章...

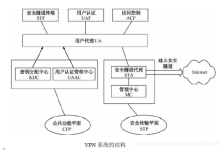

本文以该项目为例,主要论述了信息系统的安全性和保密性设计。在交互报文设计方面,为了防止报文信息泄露、篡改和抵赖问题,我们采用了数字信封的策略;在数据库存储方面,为了防止数据信息泄露以及篡改,采用敏感...

一、安全的计算机网络指标 、 二、保密性 、 三、端点鉴别 、 四、信息完整性 、 五、运行安全性 、

系统安全性的内容和性质 系统安全性的内容 系统安全性包括三个方面的内容,即物理安全、逻辑安全和安全管理。物理安全是指系统设备及相关设施受到物理保护,使之免遭破坏或丢失;安全管理包括各种安全管理的政策和...

【软考系统架构设计师】第一章---安全性和保密性设计(知识点必知必会)

随着科技进步、社会发展,尤其是以计算机为代表的信息技术飞速发展,各种信息...攻击者可以从容地对那些缺乏足够安全保护的信息系统进行攻击和入侵,如进行拒绝服务攻击、从事非授权的访问、肆意窃取和篡改重要的数...

软件系统安全保障方案,包括目录结构和一些通用性的描述。目录结果: 安全保障方案 1 目 录 1 1、 保障方案概述 3 2、 系统安全目标与原则 3 2.1 安全设计目标 3 2.2 安全设计原则 3 3、 系统安全需求分析 4 ...

数据库安全性4.1 数据库安全性概述4.1.1 数据库的不安全因素4.2 数据库安全性控制4.2.1 用户身份鉴别4.2.2 存取控制4.2.3 自主存取控制方法4.2.4 授权:授予与回收4.2.5 数据库角色4.2.6 强制存取控制方法4.3 视图...

信息安全技术 加密和解密技术 对电子数据攻击有两种形式:一种为被动攻击,就是非法地从传输信道上截取信息,或从存储载体上窃取,复制信息。另一种为主动进攻,就是对传输或存储的数据进行恶意的删除,篡改等。...

身份认证与访问控制 访问控制是通过某种途径限制和... 访问控制技术可以通过对计算机系统的控制,自动、有效地防止对系统资源进行非法访问或者不当地使用,检测出一部分安全侵害,同时可以支持应用和数据的安全...

如何分析软件安全性需求

标签: 系统架构

软件安全性需求是指系统可靠地控制、监控和审计谁能够在哪种资源上执行哪种动作的能力,以及检测安全漏洞并从中恢复的能力。

推荐文章

- 航空航天数值分析matlab算法,数值分析 matlab-程序员宅基地

- Zookeeper权限管理与Quota管理_zookeeper ip 和quota ip-程序员宅基地

- ocr数据集:图片数据集_ocr 图片集-程序员宅基地

- python识图自动化_聊聊 Python 自动化截图的一些经验-程序员宅基地

- python语言的关键字是什么_Python语言的关键字有哪些特点?关键字列举-程序员宅基地

- pandas数据处理之groupby的常用用法_pandas怎么处理groupby的结果-程序员宅基地

- 第一次参赛获Java B组国二,给蓝桥杯Beginners的6700字保姆级经验分享。_蓝桥杯java组经验贴-程序员宅基地

- 二叉链表——构建与输出_构建一个用二叉链表存储一个公司组织机构的相关数据的程序,假设该公司的下属-程序员宅基地

- 详解支持向量机(SVM)算法与代码实现_3. 软间隔和核svm分别实现一个识别task。代码-程序员宅基地

- C#使用TreeView控件实现的二叉树泛型节点类 BinaryTreeNode<T>泛型二叉树类BinaryTree<T>及其方法_c# treeview 树状节点-程序员宅基地