鉴权是一种移动台与基站之间的信息交换过程,证实移动台的识别。 Ø 鉴权采用的是“公钥-密钥机制”。 移动台与基站各有一个密钥(SSD:共用加密数据),移动台的密钥保存在半永久存储器中,基站的密钥...

”鉴权与密钥协商“ 的搜索结果

面向云计算服务的鉴权协议研究

标签: 云计算

在该协议中,服务器与用户能够在交互流程中完成相互之间的身份鉴别,确保两者间协商的会话工作密钥的机密性,并通过BAN-逻辑形式化证明了该鉴权协议的完整性与正确性。与近期提出的相关协议相比,新提出的面向云计算...

一,2G时代的认证与鉴权 第一代模拟通信系统(就是常见的大哥大),基本上是没有安全防护机制的。到了2G GSM时代,模拟通信系统变成了数字通信系统,增加了很多安全能力。包括,空口信息加密、身份认证鉴权、身份...

文章目录USIM鉴权函数说明以及鉴权向量结构一、USIM鉴权函数说明二、USIM鉴权向量结构AUTN????AMF????AUTS???? USIM鉴权函数说明以及鉴权向量结构 一、USIM鉴权函数说明 ...

一、什么是鉴权 鉴权(authentication)是指验证用户是否拥有访问系统的权利。传统的鉴权是通过密码来验证的。这种方式的前提是,每个获得密码的用户都已经被授权。在建立用户时,就为此用户分配一个密码,用户的...

JWT及鉴权知识点总结

本文为IMS的AKA鉴权机制,主要讲解了IP多媒体子系统、认证和密钥协商、会话初始协议、接入认证机制,同时也涉及到安全机制,并有对这些过程的更加深入的探讨。 讲的很详细,是初学者的好材料,通俗易懂,很好掌握。

量子密钥与通信系统中各层协议融合应用

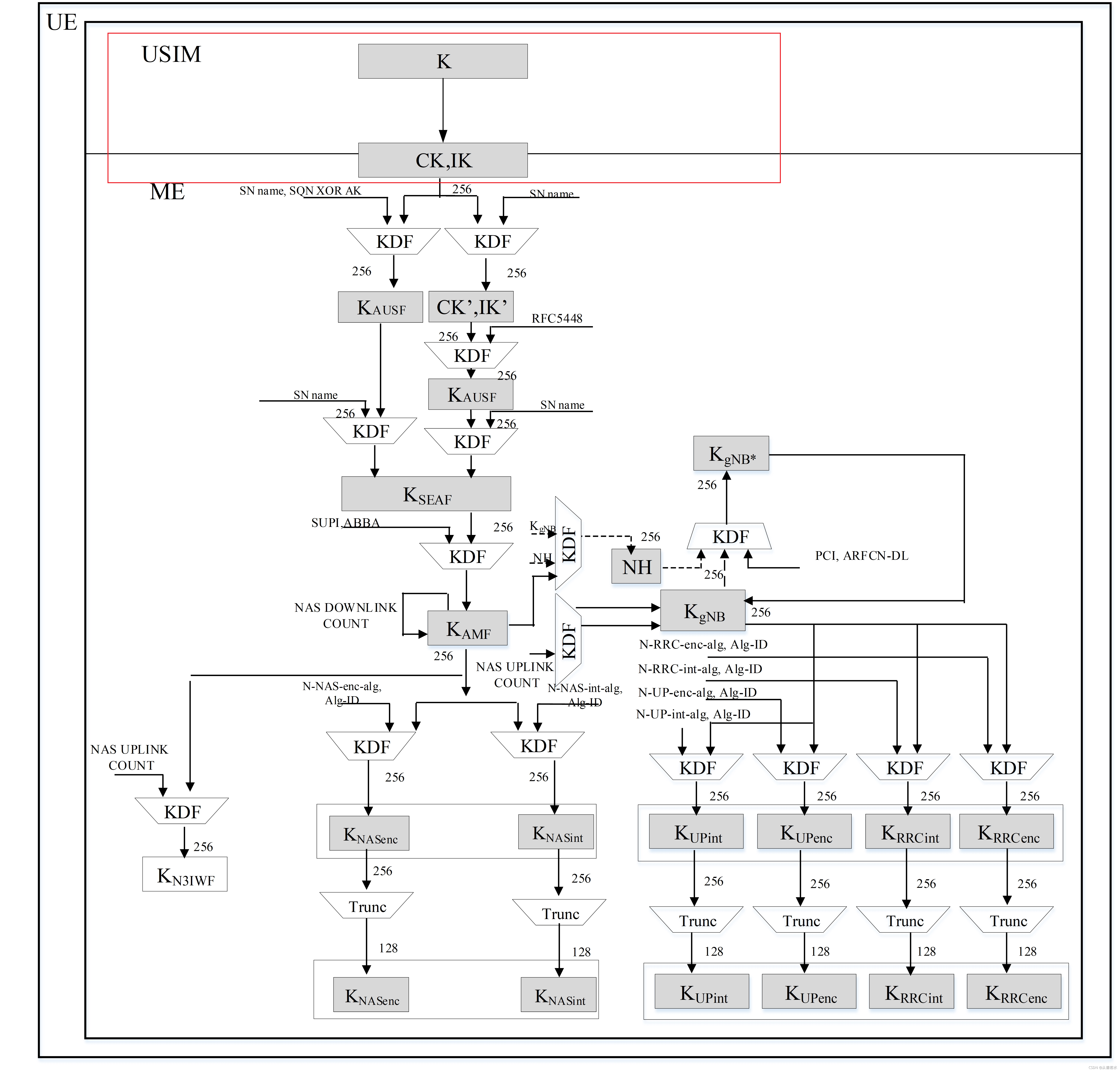

摘要:随着移动通信技术的迅速发展,通信网络中的安全问题日益受到重视,本文介绍了LTE系统中的密钥层次结构,针对鉴权机制>> 财务控制权配置:目标及实现机制 CDMA网络用户卡鉴权机制研究与测试 庭审旁听权...

移动通信的安全问题正越来越多地受到关注。2G网络主要传输语音业务,采用的是单向的用户认证方案,即网络能够验证用户身份是否合法,而用户无法确认其所连接的网络服务是否可靠。然而,3G网络将会演变成一个覆盖全球...

今天,我们来说说LTE的鉴权。 对于任何通信系统,安全都是至关重要的。 我们经常听说的复制卡、伪基站,都是对通信系统的威胁,对我们信息安全的威胁。 所谓鉴权,就是鉴别终端或网络的真伪,保证通信数据的安全...

本文针对3GPP最新发布的LTE/SAE Release8及Release9标准,首先概述了LTE/SAE 的安全功能,然后详细研究了LTE/SAE的安全体系架构、安全机制,最后对终端安全流程的实现做了详细的设计,该方案对LTE/SAE系统的安全...

希望大家与我完善他 Network Working Group A. NiemiRequest for Comments: 3310 NokiaCategory: Informational

Deffie-Hellman(简称 DH) 密钥交换是最早的密钥交换算法之一,它使得通信的双方能在非安全的信道中安全的交换密钥,用于加密后续的通信消息。 Whitfield Diffie 和 Martin Hellman 于 **1976** 提出该算法,之后被...

5G初始注册流程详解(5)-鉴权

标签: 5G

为什么信息安全是张雪峰老师推荐的10大高薪排名第一的专业?

鉴权(authentication)是指验证用户是否拥有访问系统的权利。传统的鉴权是通过密码来验证的。这种方式的前提是,每个获得密码的用户都已经被授权。在建立用户时,就为此用户分配一个密码,用户的密码可以由管理员...

基于认证和密钥协商(AKA)的IMS接入认证机制是由因特网工程任务组(IETF)制定,并被3GPP采用,广泛应用于3G无线网络的鉴权机制。此机制基于“提问/回答”模式实现对用户的认证和会话密钥的分发,由携带AKA参数的S...

登录鉴权的各种方式及区别

标签: 前端 http javascript

简要分析了GSM/UMTS的安全机制以及缺陷,针对这些问题提出了基于端到端安全机制的...介绍了架构的组成和安全机制,设计了所需的鉴权和密钥协商机制,同时介绍和分析了架构的安全机制中所需的加密算法和完整性控制方案。

1 HTTPS 概述 HTTPS(全称:Hyper Text Transfer Protocol over Secure Socket Layer 或 Hypertext Transfer Protocol Secure,超文本传输安全协议),是以安全为目标的HTTP通道,简单讲是HTTP的安全版。...

IMS AKA鉴权及应用流程详解@auth doubleRabbit @date 2017-03-14目的 了解鉴权及通信类业务相关鉴权算法的概念原理 ...逻辑上授权过程发生在鉴权之后,而实际中有时鉴权与授权对于用户来说体现为同一过程。例如

鉴权 鉴权(authentication)是指验证用户是否拥有访问系统的权利。传统的鉴权是通过密码来验证的。这种方式的前提是,每个获得密码的用户都已经被授权。在建立用户时,就为此用户分配一个密码,用户的密码可以由...

AKA鉴权 目前IMS的鉴权的机制有“Sip Digest”、“AKA”、“CAVE-based AKA”三种。 在《中国电信IMS网络SIP协议总体技术要求》里对这三种方式的适用范围描述如下: SIP Digest 鉴权适用于...

作 者:周星 卢美莲 陶徐...基于认证和密钥协商(AKA)的IMS接入认证机制是由因特网工程任务组(IETF)制定,并被3GPP采用,广泛应用于3G无线网络的鉴权机制。此机制基于“提问/回答”模式实现对用户的认证和会话密钥的...

过完清明节,脑袋有点懵,眼睛也还睁不开,心情还跟上坟一样…… 上次讲到Kerberos分为域内认证模式和域外认证模式两种,域外认证主要是解决跨域认证的问题。 这几天翻看了大量的rfc文档,找了论文,对域外认证的...

AKA(认证与密钥协商协议)

标签: https

aka即第三代移动通讯网络的认证与密钥协商协议。是国际移动电信组织3GPP(The Third Generation Partnership Project)在研究2G安全脆弱性的基础上,针对3G接入域安全需求提出的安全规范。 中文名 第三代移动通讯...

推荐文章

- 用好ASP.NET 2.0的URL映射-程序员宅基地

- C语言等级考试是把题目删了,历年全国计算机的等级考试二级C语言上机考试地训练题目库及答案详解(72页)-原创力文档...-程序员宅基地

- Microsoft Office显示正在更新无法打开的问题_正在更新microsoft 365和office-程序员宅基地

- 非常好的Ansible入门教程(超简单)-程序员宅基地

- 【Gradle-8】Gradle插件开发指南-程序员宅基地

- 使用PL/SQL Developer软件解锁_plsqldev表格锁怎么打开-程序员宅基地

- 【Windows Server 2019】Web服务 IIS 配置与管理——配置 IIS 进阶版 Ⅳ_iis默认路径-程序员宅基地

- 网络中的各层协议_发送消息时各层协议-程序员宅基地

- UCRT: VC 2015 Universal CRT, by Microsoft_vc15rt-程序员宅基地

- 关于EntityFramework 7 开发学习_entiry framework 7 书籍-程序员宅基地